A Vodafone foi recentemente vítima de um ataque informático que causou a disrupção de serviços de comunicação em Portugal.

“A Vodafone foi alvo de uma disrupção na sua rede, iniciada na noite de 7 de fevereiro de 2022 devido a um ciberataque deliberado e malicioso com o objetivo de causar danos e perturbações. Assim que foi detetado o primeiro sinal de um problema na rede, a Vodafone agiu de forma imediata para identificar e conter os efeitos e repor os serviços. Esta situação está a afetar a prestação de serviços baseados em redes de dados, nomeadamente rede 4G/5G, serviços fixos de voz, televisão, SMS e serviços de atendimento voz/digital.”

O que pode estar relacionado com este ataque é o grupo Lapsus$, o qual comprometeu a infraestrutura do grupo IMPRESA. Este ataque iniciou-se no dia de comemoração do Ano Novo 2022, com um grande impacto em serviços importantes como o canal de televisão SIC, jornal Expresso e acesso a algumas revistas.

Suspeita-se que a Vodafone tenha sofrido um ataque Ransomware, DDoS ou SIM SWAP, este tipo de ataques ainda são muito comuns e difíceis de mitigar sem ter interrupção de um ou mais serviços, ocasionando impacto direto nos clientes.

Neste artigo, trazemos algumas explicações mais detalhadas de como estes ataques são realizados.

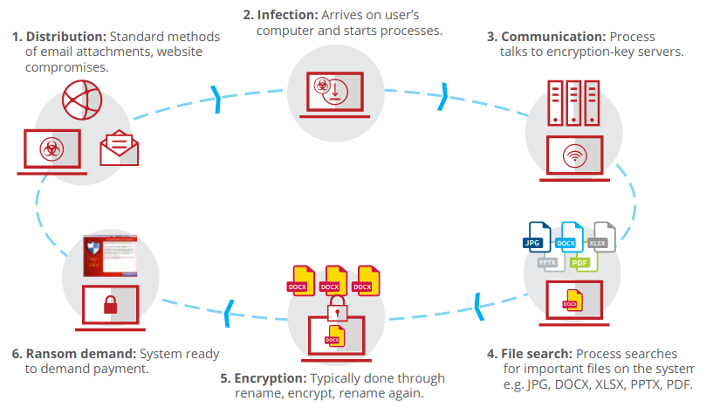

Ransomware

Ransomware é um software malicioso capaz de encriptar dados e solicitar um resgate. Um ataque ransomware traz um grande impacto para as empresas visto que, quando o ataque é realizado com sucesso, grande parte dos dados da empresa ficam indisponíveis para acesso, a menos que seja pago um determinado valor aos cibercriminosos.

Para além disso, sem as devidas medidas de segurança, as consequências podem ser desastrosas, pode parar a operação da empresa por dias ou mesmo semanas.

O ataque de ransomware têm diversos vetores de entrada. Os mais simples:

- Anexos via e-mail.

- Softwares maliciosos disfarçados de softwares legítimos, como trojans ou PUPs.

- Websites infetados.

- Mídias removíveis com malware.

O software malicioso é distribuído pelos meios mencionados anteriormente, muitas vezes direcionado ao utilizador desejado. Caso o ataque seja bem-sucedido, não só o utilizador é infetado, como também o software pode ter a capacidade de se espalhar pela rede.

Após os dados serem encriptados, pode aparecer uma janela com a solicitação de um valor a ser pago em bitcoins para que os dados sejam então descriptografados e o acesso seja restabelecido.

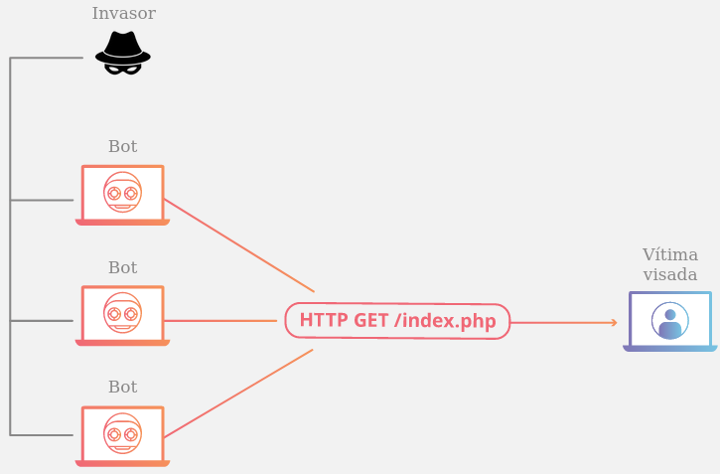

DDoS

Ataques DDoS (Distributed Denial of Service ou Ataque de Negação de Serviço), visam causar a indisponibilidade de serviços com uma grande quantidade de conexões a um determinado alvo.

Em alguns casos, botnets são utilizados para realizar o ataque. Botnets são computadores infetados pelos cibercriminosos, os quais mantém uma conexão ativa para que, num determinado momento executem o ataque.

Através desses computadores os cibercriminosos podem disfarçar a sua localização e a origem do ataque, assim como, realizar uma enorme quantidade de requisitos a um serviço, website, aplicação, entre outros, com a finalidade de que a vítima não consiga dar resposta ao número de requisitos e fique indisponível.

Além disso, os cibercriminosos podem usufruir da indisponibilidade da vítima para realizarem outros ataques, com o objetivo de retirar dados ou realizar algum outro tipo de prejuízo ao alvo.

SIM SWAP

O ataque de SIM SWAP visa a clonagem do número do seu telefone através de um contacto com a sua operadora e a solicitação da ativação do número da vítima num novo cartão SIM. Assim, é possível obter acesso a todas as ligações e mensagens, e acesso a redes sociais que utilizem porventura o SMS como duplo fator de autenticação.

Como funciona o SIM Swap:

O golpe em si, trata-se do repasse do número da vítima para um novo cartão SIM que, está em posse do cibercriminoso. Isto pode ser efetuado de diversas formas:

- Engenharia Social: contacto direto com a operadora com a posse de dados pessoais da vítima, com o intuito de convencer a operadora a realizar a troca do cartão SIM.

- Envolvimento de algum colaborador da operadora.

Efetuado o ataque, o cibercriminoso fica com a informação de todas as ligações, mensagens e possíveis redes sociais, podendo solicitar dinheiro a familiares da vítima e/ou amigos.

Recomendações

Para esse caso em específico é recomendado não utilizar o SMS como segundo fator de autenticação em redes sociais, não divulgar o número pessoal em sites de venda, assim como, configurar um PIN de segurança do cartão SIM.

Para saber mais sobre como pode proteger a sua empresa e clientes de cibercrimes, clique aqui